Век высоких технологий, помимо положительных моментов, имеет и ряд недостатков, к коим можно отнести преступления хакеров и организованные хакерами кибератаки.

Введение.

За последние 20 лет, Интернет глубоко проник в нашу повседневную жизнь. Мы используем электронные платежные сервисы, оплачиваем коммунальные счета с помощью интернет-банкинга, ведем деловую и дружескую переписку. Электронная коммерция распространяется бешеными темпами, торговля в интернете процветает, социальные сети ежегодно привлекают миллионы новых пользователей, а уголовное право, зачастую, не поспевает за развитием информационных технологий. А значит, количество желающих заработать на человеческом доверии точно не уменьшится. Если не соблюдать элементарные правила осторожности, наша конфиденциальная информация может стать добычей мошенников. Появилась новая профессия – хакер (тот, кто занимается несанкционированным взломом компьютеров) и новое понятие – хакерская атака (то, чем занимается хакер).

Кто такие Хакеры и что такое Хакерская атака?

Хакеры – это высококлассные специалисты в области информационных технологий, которые используют свои глубокие познания для осуществления хакерских атак. Хакеры могут работать не только на криминальные структуры, но и на государственные органы.

Хакерская атака – это несанкционированный вход в компьютер пользователя, цель которого – похищение информации, установление контроля над удаленной системой (компьютером) или выведение систем и компьютеров из строя. Для осуществления хакерской атаки, хакеры часто используют уязвимости в программном обеспечении, чтобы внедриться в компьютерную систему. Атаки могут осуществляться не только по заданию криминальных организаций, но и в интересах государственных органов.

Цели хакерских атак:

1. Кража конфиденциальной информации (логинов).

2. Установка вредоносных программ.

3. Рассылки спама.

Кража конфиденциальной информации. Похищение логинов (паролей).

Одна из основных целей хакерских атак – это похищение логинов (имен и паролей). Логины используются людьми для входа в свои личные облачные сервисы (личные кабинеты). Облачным сервисом может быть и электронная почта, и фото или видео хостинг, и даже банковский аккаунт. Вся похищенная информация выставляется на продажу на черных рынках или используется преступными организациями. В современном мире, “цифровые отпечатки” пользователя остаются в соцсетях, банковских отчетах, а также данных, которые находятся в облачных хранилищах. Зачастую, безопасность конфиденциальной информации зависит от одной единственной строчки – пароля для электронного адреса.

Только за один год, с марта 2016-го по март 2017-го, в руки злоумышленников попало около полутoра миллиардов (!) логинов (паролей) и других личных данных. Эта цифра сравнима с численностью населения Китая.

Исследователи компании Google, совместно с калифорнийским университетом Беркли, опубликовали доклад о самых популярных способах кражи паролей и логинов за прошедший год. Согласно документу:

1. 1,9 млрд пользователей (людей) пострадали от глобальных взломов баз данных;

2. более 12 млн пользователей сами скомпрометировали свои пароли, поддавшись на фишинг;

3. около 1 млн пользователей стали жертвами взлома, попавшись на вредоносное программное обеспечение.

Нельзя не упомянуть и о краже логинов электронной почты и краже конфиденциальной информации по телефону.

Глобальный взлом баз данных

С начала 2000-х гг., в интернете неоднократно происходили крупномасштабные утечки персональных данных пользователей, в результате взлома хакерами информационных баз различных организаций и предприятий. Глобальный взлом баз данных приводит к похищению огромного количества (до миллиарда) частных данных. Злоумышленники (отдельные лица, группы лиц и даже целые государственные структуры) похищают эти данные, для совершения всевозможных криминальных действий, вплоть до общегосударственных терактов.

Перечислим лишь некоторые, но очень болезненные взломы:

1. 25 января 2003 гoда. B Республике Корея, в результате взлома баз данных, произошел сбой в интернете всех пользователей компьютерами в стране.

2. Aпрель 2011 гoда. Группа хакеров LulzSec взломала базу данных, примерно 77 млн. пользователей глобальной сети PlayStation Network, компании Sony.

3. Oктябрь 2013 гoда. Xакеры похитили данные 38 млн. клиентов корпорации-разработчика программного обеспечения Adobe Systems.

4. 4. За период с 27 ноября 2013 гoда по 15 декабря 2014 гoда хакерам удалось похитить персональные данные (номера телефонов, электронные и почтовые адреса, номера и PIN-коды кредитных и дебетовых карт) 110 млн клиентов компании Target.

5. Февраль 2014 года. Произошел взлом базы данных американской компании eBay. Были похищены персональные данные 145 млн пользователей сервиса. Ответственность за атаку взяла на себя “Сирийская электронная армия”.

6. 6 августа 2014 года. Группе хакеров из России удалось составить крупнейшую в мире базу из 1,2 млрд паролей и имен.

7. 4 февраля 2015 года. Злоумышленники получили доступ к базе данных одной из крупнейших медицинских страховых компаний США, Anthem. Похищены данные 80 млн клиентов и сотрудников фирмы.

8. 10 июля 2015 года. Xакеры совершили взлом компьютерных систем кадрового управления правительства США и похитили данные более 25 млн человек, в том числе, бывших и действующих госслужащих.

9. 20 июля 2015 года. Группа хакеров Impact Team заявила о краже персональных данных 37 млн пользователей сайта Ashley Madison – онлайн-сервиса знакомств.

10. Hоябрь 2015 года. Aнонимный хакер взломал сервер американского телекоммуникационного провайдера Securus Technologies и передал представителям СМИ более 70 млн регистрационных записей о телефонных звонках и порядка 144 тыс. аудиозаписей телефонных разговоров американских заключенных.

11. 2017 год. Хак Интернет – гигантов Google и Facebook! По запросу Генеральной прокуратуры США в Литве, был арестован и экстрадирован в США 50-летний Эвалдас Римасаускас. Он обвиняется в мошеничестве, принесшем ему свыше 120 млн долларов, и ему грозит до 30 лет лишения свободы. Его жертвами стали два техногиганта-Facebook и Google.

В 2013 году, Эвалдас Римаускас, хакерским способом добыл электронные адреса сотрудников тайваньской компании Quanta Computer, поставляющую интернет – гигантам оборудование. Используя эти ворованные данные, литовский хакер подделал бланки накладных и корпоративную печать. “Липовые” накладные и счета на десятки миллионов долларов за, якобы доставленное им оборудование, пронырливый хакер выставлял компаниям Facebook и Google. Бухгалтерии технологических гигантов “безропотно” оплачивали эти многомиллинные, поддельные счета. На протяжении двух лет, Римасаускас получал деньги от обманутых компаний и помещал их в банки Восточной Европы, Кипра и Гонконга. Но в конечном итоге, удачливый фишер сам “попался на удочку” спецслужб, в результате масштабной “антифишинговой” операции.

“Фишинг” – что это такое ?

В октябре 2017 года, группа исследователей назвала фишинг одним из самых распространенных инструментов кибермошенничества. Злоумышленники каждый раз придумывают новые способы втереться в доверие, например, маскируя зараженные письма под уведомления от разных соцсетей, с просьбой добавить в друзья, посмотреть новое фото, поменять пароль.

Фишинг (англ. phishing, от fishing — рыбная ловля, выуживание и password — пароль) — вид интернет-мошенничества, цель которого — получить идентификационные данные пользователей. Сюда относятся кражи паролей, номеров кредитных карт, банковских счетов и другой конфиденциальной информации.

Фишинг представляет собой, пришедшие на почту поддельные уведомления от банков, провайдеров, платежных систем и других организаций о том, что, по какой-либо причине, получателю срочно нужно передать / обновить личные данные. Причины могут называться различные. Это может быть утеря данных, поломка в системе и прочее.

По некоторым данным, ещё в 2013 году, на 509 всех писем, отправленных по электронной почте, приходилось одно фишинговое письмо. Себестоимость одной фишинговой атаки составляет до 2 тысяч долларов, а прибыль, получаемая мошенниками, может достигать десятков тысяч.

Эксперты из Google отследили, из каких стран мира чаще всего заходят в скомпрометированные аккаунты, то есть, фактически, вычислили государства, откуда исxодят кибератаки с целью кражи личных данных.

На первом месте в рейтинге самых “фишинговых” стран, с существенным отрывом расположилась Нигерия – 41,5% всех случаев авторизации через взломанные аккаунты. Поэтому появилось даже такое хакерское явление, как Нигерийские письма.

Вслед за Нигерией выстроились США (11,4%), Марокко (7,6%), ЮАР ( 6,4%) и Великобритания (3,3%).

“Нигерийские письма”. Что этo такое?

“Нигерийские письма” — распространённый вид мошенничества, получивший наибольшее развитие с появлением массовых рассылок по электронной почте (спама). Письма названы так потому, что особое распространение этот вид мошенничества получил в Нигерии, причём, ещё до распространения Интернета, когда такие письма распространялись по обычной почте. Однако, нигерийские письма приходят и из других африканских стран, а также, из городов с большой нигерийской диаспорой (Лондон, Амстердам, Мадрид, Дубай).

Рассылка писем началась в середине 1980-х гг.

Как правило, мошенники просят у получателя письма помощи в многомиллионных денежных операциях, обещая солидные проценты с сумм. Если получатель согласится участвовать, у него постепенно выманиваются все более крупные суммы денег, якобы на оформление сделок, уплату сборов, взятки чиновникам, и т. п..

Многие отвечают на “нигерийские письма” просто из любопытства. Это делать не рекомендуется, потому что адрес, с которого пришел хоть какой-то ответ, спамеры-аферисты сразу же включают в свою базу и могут продать “коллегам”. Как минимум, спама будет приходить гораздо больше. Как максимум, кроме безобидного письма-спама, могут прислать опасный вирус, с целью завладеть персональными данными, с помощью которых преступникам не составит труда получить доступ к банковским счетам или конфиденциальной информации. Это особенно актуально для лиц, делающих покупки через интернет.

В настоящее время, наиболее распространенными являются следующие “сценарии” мошеннических схем, с использованием “нигерийских писем”:

1. Адресату сообщается о выигрыше в лотерею. Получатель письма должен заплатить, чтобы получить свой выигрыш. Как правило, просят заплатить налог с выигрыша, который по нигерийским законам платится вперед.

2. На сайтах знакомств— приходит письмо, якобы от африканской девушки (или юноши, в зависимости от пола жертвы), которая представляется наследной принцессой небольшой страны или наследницей большого состояния. Она, якобы, находится в лагере беженцев в Сомали, так как на родине был переворот. Девушка предлагает жертве вступить в брак и унаследовать большое состояние, — а для этого ей нужны деньги, чтобы вернуться на родину, где политическая обстановка стабилизировалась.

3. Письмо о вакансии за рубежом, но перед выездом надо оплатить разрешение на проживание и работу.

4. Предложение отдать в добрые руки щенков или котят элитных пород, за пересылку которых в страну назначения необходимо заплатить и т. п.

Не высылайте персональную информацию, а уж, тем более, копии каких бы то ни было документов и номера банковских счетов по запросу организаций, в которые вы не обращались.

Место спаму – в корзине. Поверьте программам-фильтрам, которые именно туда обычно и рекомендуют все “нигерийские письма” отправлять.

Кража логинов электронной почты.

В настоящее время, в век Интернета, огромное количество людей имеют личную электронную почту. Но логин к электронной почте часто используется для входа в другие, важные и полезные облачные сервисы. Да и владение самой электронной почтой предоставляет много возможностей для хакеров: например, для рассылки рекламного спама или для массовых атак на серверы. Поэтому, чаще всего хакеры крадут электронную почту и пароли пользователей.

Злоумышленник может получить доступ к почте, похитив логин (пароль) и узнав ответ на контрольный вопрос. Как только логин к электронной почте получен, хакер может получить доступ ко множеству Интернет сервисов, скачать секретные файлы или полностью их удалить, а также, выдать себя за другого человека, чтобы рассылать спам или распространять вирусы.

Кража конфиденциальной информации по телефону.

Кража конфиденциальной информации по телефону – это весьма распространенный способ получить частную информацию. Совместно с другими типами хакерских атак, хакеры получают доступ к геолокации, номеру телефона, полному имени, данным банковской карты и даже к номеру социального страхования (SSN). Как это происходит, показано на рисунке ниже:

Вредоносное программное обеспечение.

Программное обеспечение называется “Вредоносным“, если оно внутри своего кода содержит вирусы, внедряемые в компьютер рядового пользователя. По аналогии с древнегреческим эпосом, эти вирусы названы “Троянами“.

Что такое “Трояны” и какими они бывают.

Троянская программа (также – троян, троянский конь) — разновидность вредоносной программы, проникающeй в компьютер под видом легального программного обеспечения.

Свое общее название троянские программы получили за сходство механизма проникновения в компьютер пользователя с эпизодом, описанном в “Илиаде“, – о “Троянском Коне” — дарёном деревянном коне, использованном для проникновения в Трою , что и стало причиной падения Трои. В Коне, подаренном в знак лже-перемирия, прятались воины Одиссея , ночью выбравшиеся из Коня и открывшие ворота основным силам объединенной греческой армии. Большaя часть троянских программ действуют подобным образом: маскируется под безвредные или полезные программы, чтобы пользователь запустил их на своем компьютере.

Троянская программа может имитировать имя и иконку существующей, несуществующей, или просто привлекательной программы, компонента, или файла данных (например, картинки), как для запуска пользователем, так и для маскировки в системе своего присутствия. Oна может, в той или иной мере, имитировать или даже полноценно выполнять задачу, под которую она маскируется.

Целью троянской программы может быть:

– закачивание и скачивание файлов;

– копирование ложных ссылок, ведущих на поддельные вебсайты, чаты или другие сайты с регистрацией;

– создание помех работе пользователя;

– кража данных, представляющих ценность или тайну, несанкционированний доступ к ресурсам, выуживание деталей касательно банковских счетов, которые могут быть использованы в преступных целях;

– распространение других вредоносных программ, таких, как вирусы;

– уничтожение данных (стирание или переписывание данных на диске, труднозамечаемые повреждения файлов) и оборудования, выведения из строя или отказ обслуживания компьютерных систем, сетей;

– сбор адресов электронной почты и использование их для рассылки спама;

– слежка за пользователем и тайное сообщение третьим лицам сведений, таких как, например, привычка посещать конкретные сайты;

– регистрация нажатий клавиш, с целью кражи информации такого рода, как пароли и номера кредитных карточек;

– дезактивация или создание помех работе антивирусных программ и файервола.

Что такое “Спам боты”?

Спам боты– это компьютерная программа или группа (пакет) компьютерных программ, основной и единственной целью которой является автоматизированная рассылка рекламных сообщений — спама. Спам, как и интернет, явление международное.

Наиболее часто термин “спам” употребляется в смысле “почтовый спам” . Это сообщения, присылаемые вам от неизвестных людей или организаций, которым вы не давали на это разрешения. Как правило, спам – это массовая рассылка на большое число адресов, содержащая рекламу или коммерческие предложения, а также, “письма счастья” и т.п. Обычно такие письма не содержат личного обращения, зато имеют захватывающие заголовки, такие как “Заработок, не выходя из дома” или “Срочно!!! Уникальное предложение”.

Информация, рассылаемая подобным способом, не заслуживает доверия. Спамовые письма могут быть “разносчиками заразы”, то есть содержать файлы с вирусами.

Рано или поздно, любой человек начинает получать спам. Если вам приходит одно-два таких письма в месяц, проще просто удалить их из вашего почтового ящика. Однако, если спама становится много, с ним хочется как-то бороться. Как правило, не стоит поддаваться на содержащееся в спамерском письме предложение -, “нажмите на эту ссылку, чтобы перестать получать сообщения” – вполне возможно, что после этого вы станете получать не меньше, а даже больше спама, поскольку своим действием покажете спамеру, что ваш почтовый ящик действует и вы читаете письма.

Ненадежные пароли и наиболее подверженные атакам сайты.

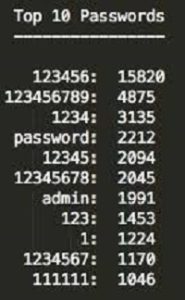

По данным о хакерских взломах за прошедший год, исследователи смогли вычислить самые популярные пароли, которые подверглись утечке. На первом месте оказался, уже набивший оскомину, <<123456>> -в общей сложности его смогли “разгадать” свыше 6 млн. раз. Вторую строчку заняло слово << password >> – (2,7 млн взломов), а третью – комбинация <<123456789>> – (2,2 млн взломов).

Исследователи пришли к неутешительному выводу – около 15% пострадавших от хакеров, продолжают использовать скомпрометированный пароль на других сайтах.

В докладе составлен рейтинг почтовых доменов, чьи пользователи больше всего подвержены фишингу – кибервзлому, в ходе которого мошенник пытается обманным путем вынудить жертву кликнуть на зараженную ссылку. Лидерскую позицию крепко занял Gmail -72,2% фишинговой атаки пришлось именно на него.

Притягательность “джимэйла” для хакеров можно объяснить тем, что при получении логина и пароля от почты Gmail, мошенник может без труда войти в Google Docs, Google Drive и другие сервисы.

На втором месте оказался Yahoo! , о глобальном взломе которого стало известно в конце 2016 года. Третью строчку заняла почта Yandex.

Каким должен быть надежный пароль?

Этот вопрос является едва ли не самым важным, для обеспечения безопасности пользователей в интернете. Многие компании работают сегодня над дополнительными средствами защиты – от двухуровневой системы идентификации (когда, помимо пароля, необходимо вводить еще и одноразовый код, который присылается на номер телефона пользователя) до встроенных в компьютеры сканеров отпечатков пальцев. И все же, именно пароли остаются на сегодняшний день главным средством защиты и главной мишенью киберпреступников, которые идут ради достижения своей цели на любые ухищрения – от элементарного подбора возможных вариантов до создания сложных программ-шпионов.

Несколько советов.

Вот несколько советов, касающихся надежности паролей и правил их использования.

Совет 1. Идеальный пароль должен быть одновременно достаточно простым для вас – чтобы вы могли его запомнить, и достаточно сложным для всех остальных – чтобы хакеры не смогли о нем догадаться или найти его путем простого перебора. Не следует записывать свои пароли в файл компьютера или в заметки, либо контактные данные в мобильном телефоне. Файлы могут быть стерты или повреждены, а мобильные телефоны – потеряны или украдены. В этом случае, вы рискуете лишиться доступа к собственным учетным записям, поскольку не помните свои пароли. Зато этот доступ могут получить, например, новые владельцы вашего телефона.

Совет 2. В пароле желательно использовать буквы верхнего и нижнего регистра, а также цифры и специальные символы. Разумеется, это осложняет задачу запомнить пароль, но делает его намного более надежным.

Совет 3. Не используйте в качестве пароля собственное имя, дату рождения, индекс и адрес, а также имена и даты рождения ваших близких, клички домашних животных, номера автомобилей и т.д. Вся эта информация известна достаточно широкому кругу лиц, и нет никакой гарантии, что она не окажется известна и киберпреступникам, которые попытаются добраться до вашего пароля.

Совет 4. Не используйте для разных сайтов аналогичные пароли, отличающиеся на одну буку или цифру – например, User1, User2, User3 и т.д. И ни в коем случае, не используйте один и тот же пароль для нескольких различных сайтов. В этом случае, если ваш пароль станет достоянием хакеров, они получат одновременный доступ ко всем вашим ресурсам.

Совет 5. Никогда не используйте пароли, которые легко подобрать. Пароли типа 12345 или abcde, можно считать почти стопроцентной гарантией того, что ваша учетная запись, рано или поздно, будет взломана. Причем скорее рано, чем поздно. И, кстати, варианты типа a1b2c3d4e5 тоже не представляют никакой сложности для подбора.

Совет 6. Никому не сообщайте свой пароль. И помните, что просьба сообщить его стороны какой-либо организации, даже если вы зарегистрированы на ее сайте, наверняка исходит не от организации, а от мошенников, выдающих себя за ее представителей.

Для того, чтобы свободно и безопасно пользоваться интернетом, необходимо уметь противостоять электронным угрозам. Многие способы защиты доступны не только специалистам, но и обычным пользователям. Главное – здравый смысл и следование советам профессионалов.